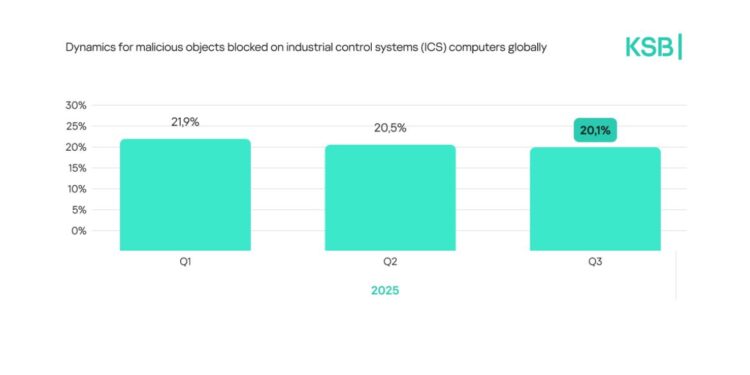

تعرضت بيئات العمل الصناعية إلى ضغوط متزايدة خلال عام 2025، وظهر ذلك في التعقيد المتنامي لديناميكيات التهديدات العالمية. فقد ظلت نسبة أجهزة التحكم الصناعية التي تعرضت إلى هجمات برمجيات خبيثة مرتفعةً، وذلك وفقاً لتقرير كاسبرسكي الأمني؛ إذ بلغت 21.9% خلال الربع الأول، ثم انخفضت إلى 20% بحلول الربع الثالث. ويدل هذا الأمر على تحسن تدريجي في الوسائل الدفاعية الأمنية للمؤسسات، في حين يواصل المهاجمون تطوير أساليبهم باستمرار. وتشهد النتائج تفاوتاً بين المناطق؛ إذ شهدت إفريقيا وجنوب شرق آسيا وشرق آسيا والشرق الأوسط وجنوب آسيا أعلى نسب للهجمات على أجهزة أنظمة التحكم الصناعي.

التهديدات حسب القطاعات

شهدت القطاعات الصناعية تفاوتاً في مستوى التعرض للهجمات السيبرانية؛ فكانت أنظمة القياسات الصناعية الأكثر تعرضاً للهجمات بنسبة 27.4% من الحواسيب الصناعية التي حظرت برمجيات خبيثة، وجاءت بعدها أنظمة أتمتة المباني (23.5%)، والطاقة الكهربائية (21.3%)، والإنشاءات (21.1%)، وهندسة تكنولوجيا التشغيل وتكاملها (21.2%)، والتصنيع (17.3%)، والنفط والغاز (15.8%). وتشير هذه النسب إلى أنّ القطاعات الحيوية كلها ماتزالعرضةللاستهداف.

أبرزاتجاهاتالهجماتالسيبرانيةالتيتستهدفالمؤسساتالصناعية

ازداد اعتماد المهاجمين على هجمات سلاسل التوريد وهجمات استغلال الثقة، فاستخدموا الموردين المحليين والمقاولين ومزودي الخدمات الحيوية، مثل شركات الاتصالات، لتخطي خطوط الدفاع التقليدية. كما شهد العام توسعاً بارزاً في الهجمات المدعومة بالذكاء الاصطناعي؛ إذ استخدمت هذه التقنية لإخفاء البرمجيات الخبيثة وشن هجمات اختراق بقيادة ذاتية التشغيل. ولوحظ أيضاً تصاعد الهجمات السيبرانية على معدات تكنولوجيا التشغيل المتصلة بالإنترنت، لا سيما في المواقع البعيدة التي تعتمد على جدران حماية تكنولوجيا التشغيل غير المصممة لمواجهة التهديدات الحديثة القادمة من الإنترنت.

توقعات عام 2026

يتوقعأنتزدادفيعام 2026 الحوادثالتيتعطلالخدماتاللوجستيةالعالميةوسلاسلالتوريدعاليةالتقنية،فضلًاعنزيادةالهجماتعلىأهدافغيرتقليدية،مثلأنظمةالنقلالذكيةوالسفنوالقطاراتووسائلالنقلالعاموالمبانيالذكيةوالاتصالاتعبرالأقمارالصناعية. كمايُتوقعأنتركزجهاتالتهديداتالسيبرانيةالمتنوعة،مثلمجموعاتالتهديداتالمتقدمةالمستمرة،والمجموعاتالإقليمية،ونشطاءالاختراق،وعصاباتبرمجياتالفدية،أنشطتهاالإجراميةبشكلمتزايدعلىآسياوالشرقالأوسطوأمريكااللاتينية. وفيالمقابل،تسهمالعملياتالمعتمدةعلىالذكاءالاصطناعيوأطرالتنسيقالخبيثةذاتيةالتشغيلفيتسهيلتنفيذهجماتواسعةالنطاقعلىالمؤسساتالصناعية.يعلق على هذه المسألة يفغيني غونشاروف، رئيس فريق الاستجابة لطوارئ أنظمة التحكم الصناعي (ICS CERT) لدى كاسبرسكي: «تواجه المؤسسات الصناعية بيئة هجمات سيبرانية تتسم بأنها أسرع وأذكى وأقل تماثلاً من السابق. خلالالعامالماضيفقط، حققنا في حملات عديدة مثل Salmon Slalom التي استهدفت شركات التصنيع والاتصالات والخدمات اللوجستية بأساليب متعددة منها التصيّد الاحتيالي المتقدم وتحميل ملفات مكتباتDLL، وعملية التجسس Librarian Ghouls التي اخترقت كليات الهندسة وبيئات التصميم الصناعي. وتشير هذه الهجمات إلى أنّ الخطر محدق بسلاسل التوريد متعددة الجنسيات والأنظمة التكنولوجية المحلية على حد سواء، لهذا ينبغي لكل مؤسسة صناعية أن تفترض مسبقاً أنها هدف للهجمات السيبرانية، وأن تتخذ الإجراءات وفقاً لذلك»

يوصي فريق الاستجابة لطوارئ أنظمة التحكم الصناعي لدى كاسبرسكي بالإجراءات التالية لحماية حواسيب تكنولوجيا التشغيل من التهديدات المتنوعة:

- إجراء تقييمات أمنية دورية لأنظمة تكنولوجيا التشغيل لتحديد ومعالجة أي مشكلات محتملة مرتبطة بالأمن السيبراني.

- اعتماد نظام لتقييم الثغرات الأمنية وتصنيفها بانتظام، فهذا بالغ الأهمية للإدارة الفعالة للثغرات. ويعد حل Kaspersky Industrial CyberSecurity المتخصص أداة مساعدة فعالة، ومصدراً لمعلومات عملية فريدة لا تتوفر بالكامل للعامة.

- تحديث المكونات الرئيسية لشبكة تكنولوجيا التشغيل لدى المؤسسة في الوقت المناسب. فإصلاح الثغرات الأمنية وتطبيق التحديثات الأمنية أو الحلول البديلة حالما تتوفر الإمكانيات التقنية بالغ الأهمية لمنع حوادث أمنية تكبد المؤسسة ملايين الدولارات بسبب توقف الإنتاج.

- استخدام حلول الاكتشاف والاستجابة للنقاط الطرفية مثل Kaspersky Next EDR Expert، الذي يكتشف التهديدات السيبرانية مبكراً، ويحقق فيها، ويتصدى لها بفعالية.

- تحسين الاستجابة للتقنيات الخبيثة الجديدة والمتطورة، وهذا يتطلب بناء وتعزيز مهارات الفرق في مجال منع الحوادث الأمنية واكتشافها والاستجابة لها. وتتضمن أبرز التدابير لتحقيق هذه الغاية التدريبَ الأمني الخاص بتكنولوجيا التشغيل لموظفي أمن تكنولوجيا المعلومات وموظفي تكنولوجيا التشغيل.